利用功率异常识别嵌入式系统中的恶意软件的新技术

立即发布

来自北卡罗来纳州立大学和德克萨斯大学奥斯汀分校的研究人员开发了一种检测恶意软件类型的技术,这种恶意软件利用系统架构来挫败传统的安全措施。这种新的检测方法通过跟踪嵌入式系统中的功率波动来实现。

“嵌入式系统基本上是任何没有物理键盘的计算机——从智能手机到物联网设备,”一篇关于这项工作的论文的合著者、北卡罗来纳州立大学电气与计算机工程助理教授艾丁·阿苏(Aydin Aysu)说。“嵌入式系统的应用范围非常广泛,从家中的声控虚拟助理到发电厂等工业控制系统。针对这些系统的恶意软件可以用来控制这些系统或窃取信息。”

争论的焦点是所谓的微架构攻击。这种形式的恶意软件利用系统的架构设计,以一种让外部用户控制系统并访问其数据的方式有效地劫持硬件。幽灵和崩溃是微架构恶意软件的高调例子。

“微架构攻击的本质使得它们很难被检测到——但是我们已经找到了检测它们的方法,”Aysu说。“我们很清楚嵌入式系统正常运行时的功耗情况。通过查看功耗的异常情况,我们可以判断系统中存在恶意软件——即使我们不能直接识别恶意软件。”

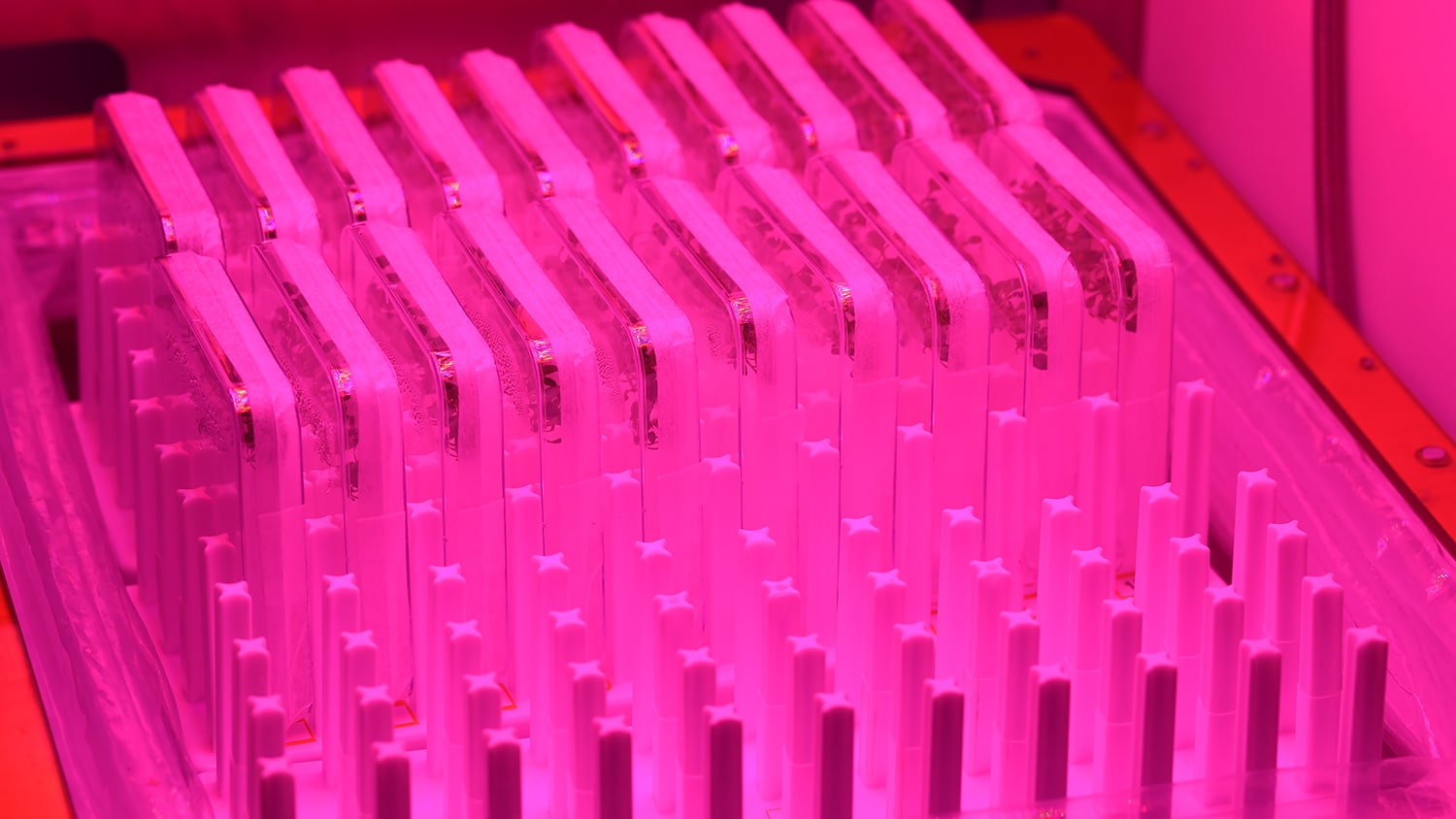

电源监控解决方案可以整合到智能电池中,与新的嵌入式系统技术一起使用。为了将检测工具应用于现有的嵌入式系统,需要新的“即插即用”硬件。

还有一个限制:新的检测技术依赖于嵌入式系统的功率报告。在实验室测试中,研究人员发现,在某些情况下,如果恶意软件修改其活动来模仿“正常”的电力使用模式,电力监控检测工具可能会被欺骗。

“然而,即使在这些情况下,我们的技术也提供了优势,”Aysu说。“我们发现,为了模拟正常功耗和逃避检测,恶意软件被迫将其数据传输速率降低了86%到97%。简而言之,我们的方法仍然可以减少恶意软件的影响,即使在少数情况下,恶意软件没有被检测到。

本文对概念进行了论证。我们认为,这为解决普遍存在的安全挑战提供了令人兴奋的新方法。”

纸”,使用Power-Anomalies检测逃避Micro-Architectural攻击在嵌入式系统中,“将会在IEEE国际研讨会面向硬件的安全与信任(主机),可能在泰森斯角6 - 10,Va。论文的第一作者是魏家,可能的博士生。这篇论文是由德克萨斯大学奥斯汀分校的Michael Orshansky、Andreas Gerstlauer和Mohit Tiwari共同撰写的。

这项工作得到了洛克希德·马丁公司和美国国家科学基金会的支持,拨款为1850373和1527888。

希普曼-

编辑:研究摘要如下。

使用功率异常检测嵌入式系统中规避的微架构攻击

作者德克萨斯大学奥斯汀分校(University of Texas at Austin)的魏世嘉(Shijia Wei, Michael Orshansky)、安德烈亚斯·格斯特劳(Andreas Gerstlauer)和莫希特·蒂瓦里(Mohit Tiwari);艾丁·阿苏,北卡罗莱纳州立大学教授

提出了5月6-10日,IEEE面向硬件的安全与信任国际研讨会,弗吉尼亚州泰森斯角。

文摘:高可靠性嵌入式系统已经部署了几十年,重新认证的成本很高——因此,每一次新的攻击都是不可修补的问题,只能通过监测系统的功率跟踪或电磁辐射等带外通道来检测。例如,微架构攻击最近开始流行起来,因为它们破坏了所有现有的基于软件隔离的安全性——例如,通过敲打内存行来获得根特权,或者滥用投机性执行和共享硬件来泄露秘密数据。这项工作是第一次在嵌入式系统的功率跟踪中使用异常来检测规避的微架构攻击。为此,我们引入了功率模拟微架构攻击——包括DRAM-rowhammer攻击、侧/隐蔽通道和投机驱动攻击——来研究它们的规避性。然后,我们使用Odroid XU3板量化了功率异常检测器的工作范围——结果表明,轮锤攻击无法逃避检测,而隐蔽信道和投机驱动的攻击可以逃避检测,但被迫在36×和7×低带宽下操作。我们的功率异常探测器是高效的,可以嵌入(例如)可编程电池的带外。虽然在通用系统中,轮锤和侧通道防御需要侵入性的代码和硬件更改,但我们表明,功率异常是嵌入式系统中一种简单而有效的防御。电源异常可以帮助嵌入式系统抵御可能出现的漏洞,这些漏洞可能是随着相变存储器和加速器等新硬件成为主流而出现的。